Windows Defender in Windows 10 is de eerste verdedigingslinie in geval van malwareaanvallen en het doet het ook behoorlijk goed.

In een van zijn nieuwe updates kreeg de machtige antivirus echter een nieuwe DownloadFile-opdracht, waarmee iedereen elk bestand van een URL naar een bepaald pad op uw computer kan downloaden.

We kunnen dit een exploit noemen, omdat het ook kan worden gebruikt om zelfs malware te downloaden, iets dat werd ontdekt door beveiligingsonderzoeker Mohammad Askar die zijn bevindingen op Twitter plaatste.

Hoe kan Windows Defender worden gebruikt om malware te downloaden?

Het is heel eenvoudig om het Microsoft Antimalware Service Command Line Utility (MpCmdRun.exe) te gebruiken om elk bestand van een externe bron naar uw computer te downloaden.

Het is heel eenvoudig om het Microsoft Antimalware Service Command Line Utility (MpCmdRun.exe) te gebruiken om elk bestand van een externe bron naar uw computer te downloaden.

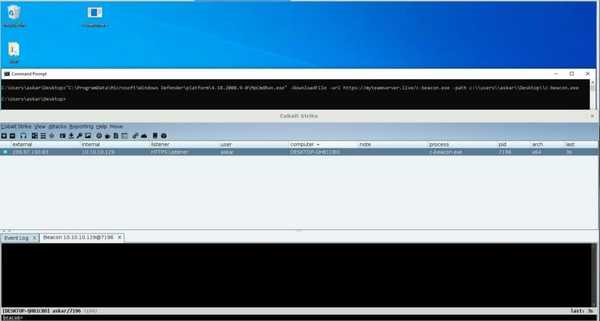

MpCmdRun.exe -DownloadFile -url [url] -pad [pad_naar_save_file]

In zijn poging kon Askar Cobalt Strike beacon downloaden, een bekende aanvaller-tool met behulp van deze opdrachtregel.

Het nieuwe commando is opgenomen in versie 4.18.2007.8-0 en hoger, wat een redelijk goede starttijd biedt voor aanvallers.

Kortom, deze functie verandert Windows Defender in een LOLBIN (living off the line binaries), een onschadelijk systeembestand dat voor kwaadaardige doeleinden kan worden gebruikt.

Gelukkig, nadat u het schadelijke bestand hebt gedownload, wordt het gedetecteerd door dezelfde Windows Defender of door een andere antivirussoftware, indien aanwezig.

Van een betrouwbare beveiligingssoftware veranderde Windows Defender in een andere mogelijke bedreiging die nauwlettend moet worden gevolgd door beheerders en beveiligingsexperts.

Als u suggesties of opmerkingen heeft, laat deze dan hieronder achter in het gedeelte Opmerkingen.

Friendoffriends

Friendoffriends