Een paar jaar geleden was ransomware schaars en niet zo'n grote bedreiging als tegenwoordig. Na de Petya- en WannaCry-crisis zagen we welk potentieel het heeft en mensen begonnen plotseling om te geven. Ronggolawe is niet zo wijdverspreid als Petya en WannaCry, maar het is nog steeds een enorme bedreiging voor alle webgebaseerde bedrijven en websites.

Maar wat is Ronggolawe en hoe kun je je ertegen beschermen? We zullen proberen hieronder een waardevol inzicht te geven, dus zorg ervoor dat u het bekijkt.

Wat het is en hoe te beschermen tegen Ronggolawe ransomware

Wat is Ronggolawe en hoe het werkt

Ronggolawe of Ronggolawe.A ("A" verwijst naar een variant van schadelijke software) is ransomware die een jaar geleden voor het eerst werd geïntroduceerd. Het werd geïntroduceerd als een open-sourcecode en geüpload naar GitHub door een vermeend cyberveiligheidsbedrijf uit Jakarta, Indonesië. Niemand weet zeker wat ze ermee wilden doen, maar je kunt raden dat cybercriminelen het best handig vinden. Omdat het gemakkelijk verkrijgbaar is en minimale inspanning vereist voor aanpassing aan kwaadaardige doeleinden, is het tegenwoordig een van de meest voorkomende ransomware-tools.

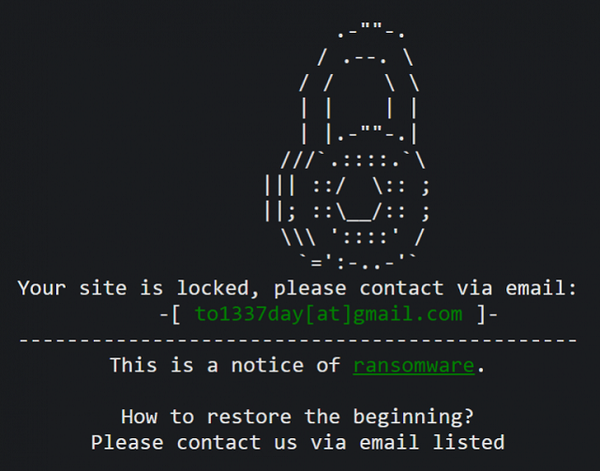

Het belangrijkste gebruik van Ronggolawe is om bestanden op webservers te targeten en op zoek te gaan naar een soort beveiligingsgat. Zodra het de controle krijgt over de gegevens van gebruikers, versleutelt het deze en vervolgens vragen de daders om geld om het weer te ontsleutelen. Vervolgens bieden ze een 'eerlijke handel' aan en vragen ze u om contact met hen op te nemen via het vermelde e-mailadres. Het is duidelijk dat, ook al betaalt u, het risico bestaat dat u uw gegevens nooit meer zult zien.

Het kan op verschillende manieren komen, maar meestal via plug-ins van derden voor ondersteunde sites, zoals WordPress, Magento, Blogger en vergelijkbare websites. Als alternatief verspreidt het zich via spam-e-mails en links. Om binnen te komen, verandert de Ronggolawe-ransomware .htaccess bestand en configureert de service opnieuw. Als het eenmaal is binnengekomen, produceert het een interface voor de aanvaller waar hij uw bestanden naar keuze kan coderen en decoderen. U wordt onmiddellijk om deze pop-up webpagina gevraagd:

Dat is het moment waarop u weet dat het probleem echt is. Er is niets dat u kunt doen in de nasleep, behalve betalen. En toch kan niemand garanderen dat u uw gegevens terugkrijgt. Er zijn echter enkele manieren waarop u uzelf tegen Ronggolawe kunt beschermen.

Hoe te beschermen tegen Ronggolawe en ransomware in het algemeen

"Better safe than sorry" zou de mantra moeten zijn voor iedereen die zelfs maar de minste kans heeft om door ransomware te worden beïnvloed. Gemoderniseerde kapers hebben tools en kennis om uw waardevolle gegevens zonder al te veel moeite te verwerken. Ronggolawe is slechts een van de bedreigingen die u bij dagelijks gebruik kunt verwachten, dus u hebt 24/7 een goede bescherming nodig. Dit zijn enkele voorzorgsmaatregelen waarmee u rekening moet houden:

- Installeer en blijf up-to-date anti-malware software te allen tijde. Ofwel Windows Defender of een oplossing van derden.

- Houden Windows Firewall altijd aan.

- Schakel het Cloudgebaseerde bescherming AAN.

- Open Windows Defender.

- Kies Virus- en bedreigingsbeveiliging.

- Selecteer Instellingen voor virus- en bedreigingsbeveiliging.

- Schakel cloudgebaseerde bescherming in.

- Installeer geen plug-ins van onbekende bronnen.

- Open geen spam-e-mail. Verwijder het meteen.

Dat zou dit artikel moeten besluiten. We hopen dat je hebt gevonden wat je zocht. Vergeet niet om ons over uw ervaring met Ronggolawe te vertellen in de commentaren hieronder.

GERELATEERDE VERHALEN DIE JE NODIG MOET BEKIJKEN:

- KB4012598 patches Windows XP / Windows 8 tegen WannaCry

- Wat is het verschil tussen WannaCry en Petya

- Voorkom ransomwareaanvallen met CyberGhost Immunizer

- Voorkom toekomstige ransomwareaanvallen met deze gratis tool

- Wannacry en Petya pushen gebruikers om te upgraden naar Windows 10

- ronggolawe ransomware

Friendoffriends

Friendoffriends