Een team van beveiligingsonderzoekers bij Glass Wall Solutions heeft onlangs een nieuw dreigingsanalyserapport uitgebracht. Het rapport benadrukt het feit dat ongeveer 85% van de CVE-malware afkomstig was van bekende bronnen in Q1 2019.

Windows 10 heeft een slechte geschiedenis wat betreft de bugs. Bepaalde kwetsbaarheden zijn een inherent onderdeel van elke nieuwe update.

Het is echter verrassend om te horen dat hackers nu profiteren van de kwetsbaarheden die door Microsoft zijn opgelost.

Hackers verspreiden oude malware in een nieuwe verpakking

Deze situatie roept een aantal belangrijke veiligheidsproblemen op. Aanvallers gebruiken nu oude malware om gloednieuwe aanvallen op uw systemen uit te voeren.

De aanvallers zijn zich terdege bewust van het feit dat veel grote ondernemingen en organisaties nog steeds gebruik maken van verouderde platforms zoals Windows 8, 7 en Windows XP.

Deze organisaties hebben zo hun eigen redenen om deze legacysystemen in de operationele omgeving te gebruiken. De onderzoekers wezen erop dat ongeveer 37% van de systemen nog steeds Windows 7 OS gebruikt.

Verder is het aantal gebruikers van Windows 8, 8.1 en Windows XP respectievelijk 2,1%, 7% en 2,3%.

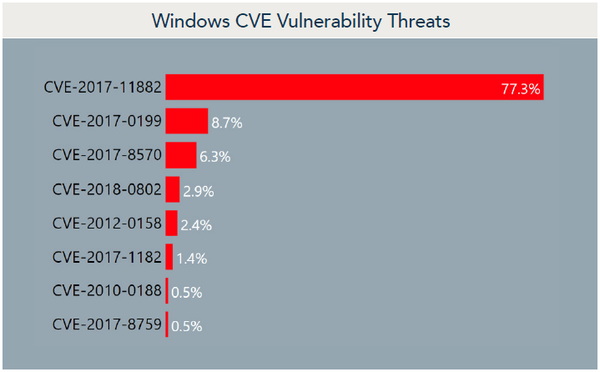

Deze situatie maakt de respectievelijke pc's een gemakkelijk doelwit. Trends in de kwetsbaarheid van Windows CVE laten zien dat CVE-2017-11882 zeer populair is onder cybercriminelen.

CVE-2017-11882 is in feite een kwetsbaarheid in de Equation Editor-component van Microsoft Office-software.

Iedereen kan van dit beveiligingslek profiteren om de rechten van een lokale gebruiker te krijgen om malwareprogramma's uit te voeren.

Bovendien gebruikten aanvallers Office-documenten om zich op Windows-systemen te richten. Uit de File Type Trends blijkt dat aanvallers 65% Word-bestanden, 25% Excel-bestanden en 1% PDF-bestanden gebruikten om malware te verspreiden.

Op zoek naar een betrouwbare anti-malware-oplossing? Probeer deze tools.

Deze cijfers geven dus duidelijk aan dat beveiligingsleveranciers de computers van gebruikers niet hebben beschermd tegen bekende bedreigingen.

We kunnen duidelijk zien dat aanvallers het spel nu een stap voor zijn. Ze verspreiden gewoon oude malware in een nieuwe verpakking.

Aanvallers zijn slim genoeg om hun tactieken en technieken te veranderen.

Kwaadwillende actoren vielen Microsoft in 2017 aan en de geschiedenis herhaalt zich nu. Denk aan de WannaCry-aflevering?

Microsoft moet de situatie echt onder controle krijgen voordat het te laat is.

GERELATEERDE ARTIKELEN DIE U MOET BEKIJKEN:

- 1 miljoen Windows-pc's die nog steeds kwetsbaar zijn voor BlueKeep-malwareaanvallen

- Microsoft Azure host onbedoeld malwaresites

- 5 beste malware-trackerkaarten om beveiligingsaanvallen in realtime te zien

- Cybersecurity

- windows 10 nieuws

Friendoffriends

Friendoffriends

![Microsoft introduceert Windows 8.1 Enterprise Preview [download]](https://friend-of-friends.com/storage/img/images/microsoft-rolls-out-windows-81-enterprise-preview-[download].jpg)

![Windows 8 Pro Discount Upgrade van Windows XP en ontvang 15% korting [zakelijke gebruikers]](https://friend-of-friends.com/storage/img/images/windows-8-pro-discount-upgrade-from-windows-xp-and-get-15-off-[business-users]_2.jpg)