De wereld van vandaag wordt geconfronteerd met zeer geavanceerde datalekken, bedreigingen, aanvallen en indringers, omdat hackers en cybercriminelen altijd nieuwe manieren bedenken om toegang te krijgen tot uw thuis- of bedrijfsnetwerken.

Dit maakt het een dringende noodzaak om een meerlagige benadering van netwerkbeveiliging te hebben.

De beste software voor het opsporen van privacy en datalekken, ook wel bekend als inbraakdetectiesystemen (IDS), of soms dataverliespreventie (DLP) -software genoemd, wordt ingezet om uw netwerk te beschermen tegen high-tech aanvallen en bedreigingen die dagelijks opduiken..

Als netwerkbeveiligingstools detecteren deze software voor het opsporen van privacyschendingen kwetsbaarheden die bedoeld zijn om uw apps of pc aan te vallen en helpen ze uw netwerk of systeem te bewaken.

De gebruikelijke software voor het detecteren van inbreuk op privacy kan zijn:

- op basis van uw netwerk (bewaak inkomend en uitgaand verkeer in het netwerk)

- host-based (bescherm het algehele netwerk)

- op handtekeningen gebaseerd (monitor pakketten en vergelijk met de database met handtekeningen)

- op afwijkingen gebaseerd (netwerkverkeer controleren in vergelijking met een vastgestelde basislijn)

- reactief (detecteer kwaadaardige activiteiten en reageer dienovereenkomstig)

- passief (detectie en alarmering)

De beste software voor het detecteren van datalekken maakt gebruik van zowel host- als netwerkgebaseerde strategieën voor sterkere bescherming, en hieronder staan enkele van de beste tools die u kunt gebruiken om op de hoogte te blijven en beschermd te blijven tegen eventuele bedreigingen.

De beste software voor het detecteren van datalekken om te koppelen met uw pc

1AVG zakelijke beveiliging

AVG levert een best beoordeelde oplossing voor het detecteren van datalekken die is ontworpen voor bedrijven die al uw beveiligingsbehoeften dekt, van directe e-mailwaarschuwingen tot tools voor extern beheer.

Over beheer op afstand gesproken: u kunt AVG overal op uw pc-apparaten installeren, bijwerken en configureren en profiteren van realtime monitoring en meldingen van bedreigingen.

Laten we er snel naar kijken belangrijkste kenmerken:

- Cloud Management Console (snelle implementatie op meerdere eindpunten, beleid beheren, bedreigingen bewaken, updates plannen en apparaten en netwerk beschermen vanaf één locatie)

- Bestand, e-mail, gedrag en webschild (meerlaagse bescherming tegen malware, virussen, spam, schadelijke downloads en gevaarlijke websites)

- Link Scanner en geïntegreerde firewall (om netwerkverkeer te filteren en verdachte verbindingen te voorkomen)

- File Shredder (verwijder permanent bestanden die u niet wilt herstellen)

- SharePoint-beveiliging

AVG zakelijke beveiliging

Bescherm uw bedrijf met de ultieme software voor het detecteren van datalekken, mogelijk gemaakt door AVG! $ 61,41 Koop het nu 2Varonis

Deze software voor het opsporen van privacyschendingen is de innovatie van Varonis Systems, een Amerikaans softwarebedrijf, waarmee organisaties hun gegevens kunnen volgen, visualiseren, analyseren en beschermen.

Varonis voert gebruikersgedragsanalyses uit om abnormaal gedrag op te sporen en te identificeren en zich te verdedigen tegen cyberaanvallen, door metadata uit uw IT-infrastructuur te halen.

Het gebruikt deze informatie vervolgens om relaties tussen gegevensobjecten, uw werknemers, inhoud en gebruik in kaart te brengen, zodat u meer inzicht krijgt in uw gegevens en deze kunt beschermen.

Laten we er snel naar kijken belangrijkste kenmerken:

- Niet-intrusieve implementatie van het Varonis-raamwerk

- DatAdvantage-software voor gegevensbeheer en IDU-analyse-engine-niveau (statistische analyse)

- Bewaak bestandsservers, analyseer bestandssystemen en krijg diepgaande toegang tot patronen (aanbevelingen voor wijzigingen)

- Detectie van inbreuk op privacy aanpakken (snelle en eenvoudige installatie)

- Los een aantal uitdagingen op en bepaal het eigendom van gegevens op basis van de toegangsfrequentie

- Voert gebruikscontrole uit

Varonis

Combineer zichtbaarheid en context om cyberaanvallen als een professional te herkennen en erop te reageren! Demo Probeer nu 3Stealthbits

Dit is de eerste aanbieder van beheeroplossingen voor gegevenstoegang die ongestructureerde en gestructureerde gegevensopslagplaatsen ondersteunt en uw inloggegevens beschermt tegen uw meest kwetsbare doelen.

Stealthbits is een softwarebedrijf voor cyberbeveiliging dat gevoelige gegevens en inloggegevens beschermt die aanvallers gebruiken om de gegevens zelf te stelen.

Laten we er snel naar kijken belangrijkste kenmerken:

- Stealth Intercept (detecteert, voorkomt en waarschuwt u in realtime, zodat u bedreigingen kunt blokkeren voordat ze in een ramp veranderen)

- Stealth Defend op basis van machine learning (realtime analyse van bedreigingen en waarschuwingstool om uw organisatie te beschermen tegen geavanceerde bedreigingen en pogingen om uw gegevens te exfiltreren en vernietigen)

- Stealth Recover (hiermee kunt u active directory-wijzigingen terugdraaien en herstellen om een veilige en geoptimaliseerde directory te behouden en domeinen te herstellen zonder downtime)

- Stealthbits Bestandsactiviteitsmonitor (bewaar bestandstoegang en machtigingswijzigingen voor Windows-bestandsservers en NAS-apparaten zonder dat systeemeigen logboekregistratie nodig is)

Stealthbits

Beperk niet alleen de toegang tot uw gegevens. Breng het naar een hoger niveau door de Active Directory te beveiligen. Demo Probeer nu 4Suricata

Dit is een snelle, zeer robuuste, open-source software voor het opsporen van privacyschendingen, ontwikkeld door de Open Information Security Foundation.

Suricata kan inbraakdetectie in realtime uitvoeren, plus het voorkomt inline inbraak en bewaakt de beveiliging van uw netwerk.

Het bevat modules zoals vastleggen, verzamelen, decoderen, detecteren en uitvoeren, waarbij het proces in die volgorde wordt gevolgd. Het legt eerst het verkeer vast, decodeert het vervolgens en specificeert hoe de stroom zich tussen de processors scheidt.

Laten we er snel naar kijken belangrijkste kenmerken:

- Multi-threaded oplossing (gebruikt regels, handtekeningtaal en Lua-scripting om complexe bedreigingen te detecteren)

- Compatibel met alle belangrijke besturingssystemen, inclusief Windows

- Verwerking van netwerkverkeer op de zevende OSI-modellaag (verbeterde malwaredetectiemogelijkheden)

- Automatische detectie en parsing van protocollen en GPU-versnelling

⇒ Koop Suricata

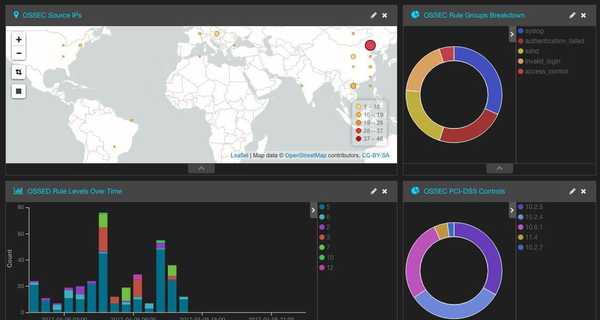

5OSSEC

OSSEC is een multi-platform, open-source host-gebaseerd inbraakdetectiesysteem. De tool heeft een krachtige correlatie- en analyse-engine, waarin logboekanalyse en controle van de bestandsintegriteit zijn geïntegreerd.

Bovendien is er een Windows-registerbewakingsfunctie, zodat u ongeautoriseerde wijzigingen in het register gemakkelijk kunt zien.

Er is ook gecentraliseerde beleidshandhaving, rootkit-detectie, realtime waarschuwingen en actieve respons. Wat betreft beschikbaarheid, moet u weten dat dit een multi-platform oplossing is, en het werkt op Linux, OpenBSD, FreeBSD, macOS, Solaris en Windows.

Laten we er snel naar kijken belangrijkste kenmerken:

- Helemaal gratis

- Beschikbaar op bijna alle desktopplatforms

- Correlatie- en analyse-engine

- Logboekanalyse, integriteitscontrole

- Registerbewaking, controle van de bestandsintegriteit

- Rootkit-detectie, realtime waarschuwingen

⇒ Koop OSSEC

6Snuiven

Dit is nog een gratis en open-source software voor het opsporen van privacyschendingen die in 1998 is gemaakt en waarvan het belangrijkste voordeel de mogelijkheid is om realtime verkeersanalyses en pakketregistratie op het netwerk uit te voeren.

Functies omvatten protocolanalyse, zoeken naar inhoud en pre-processors, waardoor deze tool algemeen wordt geaccepteerd voor het detecteren van alle soorten malware, exploits, het scannen van poorten en vele andere beveiligingsproblemen.

Laten we er snel naar kijken belangrijkste kenmerken:

- Sniffer-, packet-logger- en netwerkinbraakdetectiemodi (de sniffer-modus leest pakketten en geeft de informatie weer, pakketlogger registreert de pakketten op de schijf, terwijl de netwerkinbraakdetectiemodus realtime verkeer bewaakt en vergelijkt met de door de gebruiker gedefinieerde regels)

- Detecteer stealth-poortscans, CGI-aanvallen, SMB-sondes, bufferoverloop en pogingen tot OS-vingerafdrukken

- Compatibel met verschillende hardwareplatforms en besturingssystemen, waaronder Windows

- Flexibel en dynamisch voor implementatie

- Makkelijk om regels voor inbraakdetectie te schrijven

- Goede community-ondersteuningsbasis voor het oplossen van problemen

⇒ Krijg snuiven

Is er software voor het opsporen van privacyschendingen die u gebruikt waarvan u wilt dat iedereen deze kent? Deel met ons door een reactie achter te laten in het onderstaande gedeelte.

Veelgestelde vragen: meer informatie over datalekken en geschikte beschermingstools

- Hoe worden datalekken ontdekt?

De eenvoudigste manier is om gespecialiseerde tools voor het detecteren van datalekken of IDS-software te gebruiken die anomalieën in realtime kunnen controleren, identificeren en verhelpen. Bekijk de beste opties in deze gids.

- Wat is een netwerkinbreuk?

Een inbreuk op de netwerkbeveiliging doet zich voor wanneer een netwerk wordt benaderd door een onbevoegde gebruiker of app. Inbraakdetectiesystemen worden ook ingezet om uw netwerk te bewaken en te beschermen tegen dergelijke misbruiken van kwetsbaarheden.

- Wat is het verschil tussen een inbreuk en een incident??

Een beveiligingsincident verwijst naar elke schending van het beveiligingsbeleid die kan leiden tot het vrijgeven van gevoelige gegevens. Een datalek is een specifiek type beveiligingsincident.

Opmerking van de uitgever: Dit bericht is oorspronkelijk gepubliceerd in februari 2019 en is sindsdien vernieuwd en bijgewerkt in mei 2020 voor versheid, nauwkeurigheid en volledigheid.

- privacy

- software

- Privacyhandleidingen voor Windows 10

Friendoffriends

Friendoffriends

![De 6 beste software voor het detecteren van datalekken [Home & Business]](https://friend-of-friends.com/storage/img/images_4/6-best-data-breach-detection-software-[home-business]_10.jpg)